خلاصه: بدافزاری جدید با نام Hajime با هدف قرار دادن ابزارهای اینترنت اشیا و مودمها در راستای امنیت آنها تلاش میکند! این بدافزار با نصب روی یک ماشین، اجازه ورود بدافزار Mirai و دیگر بدافزارهای مشابه را نمیدهد و همچنین پورتهای آسیبپذیر را میبندد. تاکنون هیچ عمل خرابکارانهای از این بدافزار دیده نشده ولی کارشناسان نگرانند که با توسعه آن، این بدافزار دست به اعمال خرابکارانه بزند.

از سال گذشته تا کنون امنیت ابزارهای اینترنت اشیا بسیار مورد توجه متخصصان امنیتی قرار گرفته است. سال گذشته بدافزار Mirai با استفاده از آسیبپذیریها و ضعفهای امنیتی ابزارهای اینترنت اشیا و با به کارگیری آنها به عنوان باتنت، حملات منع دسترسی گستردهای را ترتیب داد. ظهور این نوع بدافزارها کارشناسان را نسبت به امنیت ابزارهای اینترنت اشیا که روز به روز در حال افزایش هستند حساس نمود.

باتنت Mirai بیشترین باتنتی بود که تعداد زیادی از ابزارهای اینترنت اشیا را تحت کنترل خود در آورده بود. اما در کنار Mirai، باتنتهای دیگری نیز دست به این عمل زدند. یکی از این باتنتها که پخش شدن آن بسیار شبیه Mirai بود و حتی در ابتدا تصور شد که نسخه توسعه یافتهای از Mirai است Hajime نام داشت. اما نکته عجیب در مورد Hajime این بود که ابن بدافزار هیچ اقدام مخربی روی سیستم قربانی انجام نمیدهد و تنها آسیبپذیریهای آن را وصله کرده و پورتهایی که از طریق آنها نفوذ انجام میشود را مسدود میکند.

این بدافزار حداقل ۱۰۰.۰۰۰ دستگاه را آلوده نموده است. این دستگاهها شامل مودمهای خانگی، دوربینهای متصل به اینترنت و ابزارهای هوشمند است. زمانی که Hajime روی دستگاه نصب میشود، از نصب بدافزار Mirai که مسبب بسیاری از حملات اینترنتی با کمک ابزارهای اینترنت اشیا است جلوگیری میکند.

Hajime بسیار شبیه به Mirai پخش میشود؛ با استفاده از پورتهای باز دستگاهها مانند Telnet و حمله جستجوی کامل با استفاده از کلمات عبور پیشفرض به دستگاهها نفوذ کرده و روی آنها نصب میشود. این بدافزار به محض نصب روی دستگاه با بستن پورتهای ۲۳، ۷۵۴۷، ۵۵۵۵ و ۵۳۵۸ که معمولا برای نفوذ به دستگاه استفاده میشود، اقدام به امن کردن دستگاه میکند.

باتنت Mirai که با یک سرور کنترل و فرمان ارتباط برقرار میکند و این سرور دستور را برای باتنتها صادر میکند. اما بر خلاف Mirai، بدافزار Hajime از یک ساختار شبکه نقطه به نقطه (P2P) استفاده میکند و بنابراین هر دستگاه آلوده میتواند یک مرکز کنترل و فرمان باشد. این مساله راه را برای مقابله با این باتنت بسیار سخت میکند. همچنین Hajime از مراحلی برای پنهان کردن پروسههای خود از دید سیستم انجام میدهد که تشخیص سیستمهای آلوده را سختتر میکند.

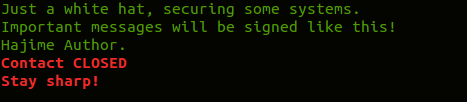

با همه این اوصاف، در کد Hajime هیچ کد اکسپلویت یا عمل خرابکارانهای مانند حمله منع دسترسی گسترده مشاهده نشده است. همچنین بدافزار هر ده دقیقه یک پیام رمز شده در ترمینال به کاربر نمایش میدهد که اعلام میکند که بک هکر کلاه سفید بوده و تنها هدف آن امن کردن سیستمها است.

همانطور که از ظاهر قضیه بر میآید، هکری نگران امنیت ابزارهای اینترنت اشیا شده و هدف آن افزایش امنیت این ابزارها است. البته لازم به ذکر است که هک کردن حتی با اهدافی چنین خیرخواهانه نیز کاری غیرقانونی است. مسالهای که کارشناسان و متخصصان را نسبت این بدافزار نگران میکند این است که ممکن است هکر پشت این بدافزار در طول زمان هدف خود را عوض کند و از آن در راستای اهداف خرابکارانه استفاده کند.