خلاصه: در هفته پایانی فروردین در کنار نسخههای جدید باجافزارهای قدیمی دو باجافزار رابینهود و NamPoHyu قربانیان زیادی را گرفتهاند. رابینهود که هفته پیش هم به سیستمهای یک شهر حمله نموده بود این هفته هم خبرساز شد.

این هفته باجافزار جدید رابینهود شرکتها را هدف قرا دادند. این باجافزار هفته گذشته یک شهر را هدف قرار داده و به دو صورت قیمت باج را پیشنهاد نمود. یک قیمت بر اساس تعداد کامپیوترهای آلوده شده و یکی دیگر برای رمزگشایی همه شبکه آلوده. همچنین باجافزار NamPoHyu به سرورهای سامبا حمله نموده و اطلاعات آنها را از راه دور رمزنگاری مینماید. همچنین نسخههای جدیدی از باجافزارهای قدیمی و شناخته شده مشاهده شد.

شنبه ۲۴ فروردین (۱۳ آوریل)

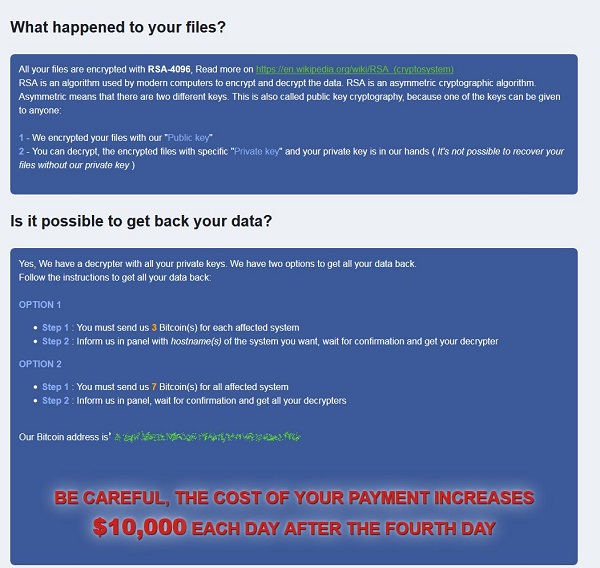

باجافزار جدید رابینهود که ادعای حفظ حریم خصوصی شما را میکند!

این باجافزار پس از نفوذ به شبکه و آلوده نمودن کامپیوترهای درون شبکه و رمز نمودن اطلاعات آنها، درخواست مقداری بیتکوین برای رمزگشایی همه کامپیوترهای آلوده را مینماید.

یکشنبه ۲۵ فروردین (۱۴ آوریل)

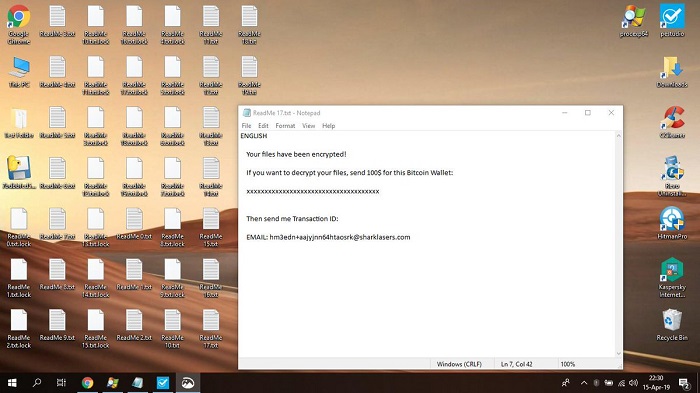

باجافزار جدید Locked

باجافزار جدیدی کشف شده که به فایلهای رمز شده پسوند .locked را اضافه نموده و متن باجخواهی را در فایل متنی README[number].txt قرار میدهد.

دوشنبه ۲۶ فروردین (۱۵ آوریل)

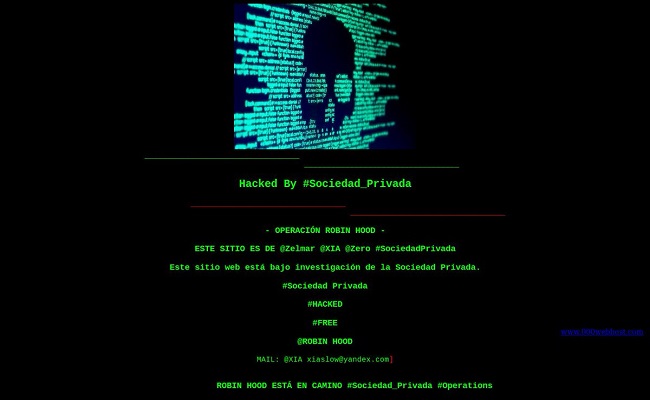

باجافزار جدید Proyecto X

این باجافزار جدید که Proyecto X نام دارد به فایلهای رمز شده پسوند .robinhood را اضافه مینماید.

باجافزار جدید اندرویدی Sauron Locker

این باجافزار جدید که Sauron Locker نام دارد صفحه دستگاه اندرویدی را قفل نموده و صفحه پس زمینه را با متن باجخواهی جایگزین مینماید.

سهشنبه ۲۷ فروردین (۱۶ آوریل)

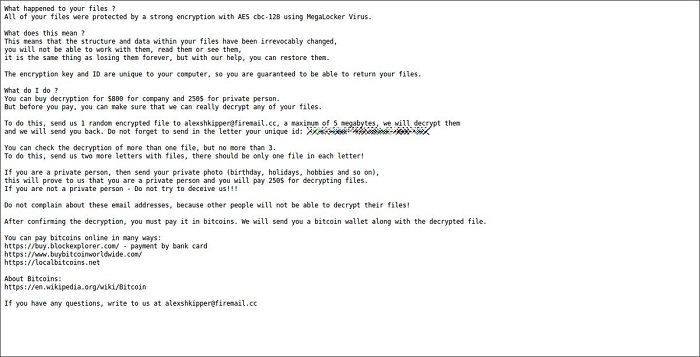

باجافزار NamPoHyu Virus سرورهای ریموت سامبا حمله مینماید

یک خانواده جدید باجافزار با نام NamPoHyu Virus یا MegaLocker روش جدیدی را برای آلودگی قربانیان خود انتخاب نموده است. این بدافزار به جای اینکه روی دستگاه قربانی اجرا شود، به صورت محلی اجرا شده و اطلاعات سرورهای سامبا در دسترس را رمز میکند.

چهارشنبه ۲۸ فروردین (۱۷ آوریل)

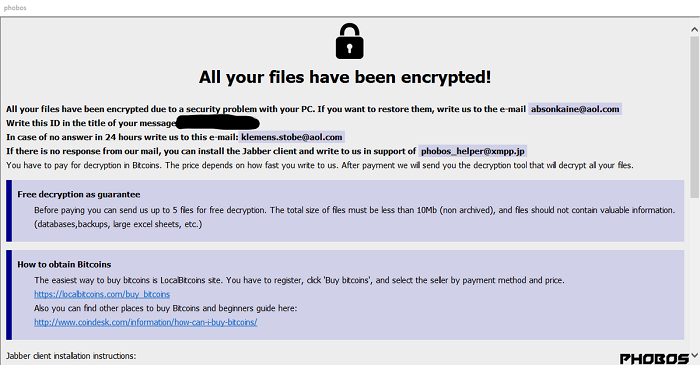

نسخه Phonix از باجافزار Phobos

این نسخه از Phobos به فایلهای رمز شده پسوند .phoenix را اضافه نموده و متن باجخواهی را در فایل متنی info.txt قرار میدهد.

نسخه exploit باجافزار Paradise

نسخهای از باجافزار Paradise به فایلهای رمز شده پسوند .exploit را اضافه مینماید.

نسخه burn از Scarab

این نسخه از Scarab به فایلهای رمز شده پسوند .burn را اضافه مینماید.

باجافزار جدید cube

این باجافزار جدید به فایلهای رمز شده پسوند .cube را اضافه نموده و متن باجخواهی را در فایل READ_ME.cube قرار میدهد.

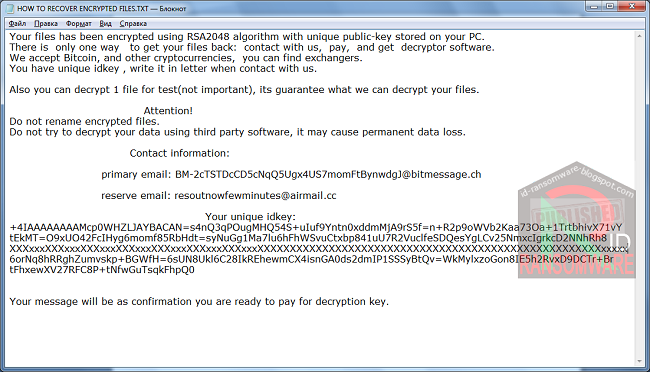

نسخه CRABSLKT از Scarab

نسخهای از Scarab به فایلهای رمز شده پسوند .CRABSLKT را اضافه نموده و متن باجخواهی را در فایل متنی HOW TO RECOVER ENCRYPTED FILES.TXT قرار میدهد.

پنجشنبه ۲۹ فروردین (۱۸ آوریل)

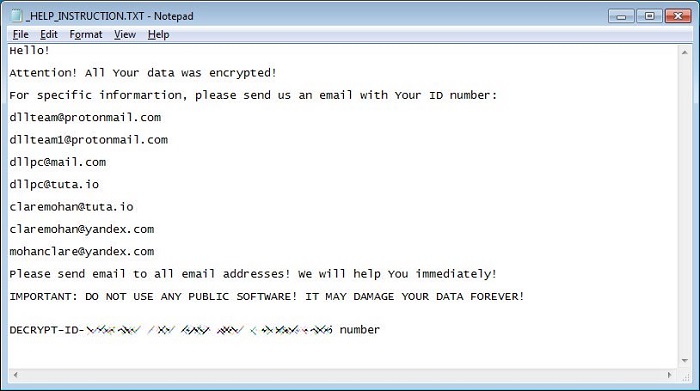

نصب نسخه DLL باجافزار Cryptomix از طریق ریموت دسکتاپ

باجافزار Cryptomix هنوز زنده بوده و نسخه جدیدی از آن در حال توزیع است. این نسخه به فایلهای رمز شده پسوند .DLL را اضافه مینماید. گفته میشود این بدافزار از طریق سرویسهای ریموت دسکتاپ هک شده توزیع میشود.

نسخه norvas از باجافزار STOP Djvu

مایکل گیلسپی نسخه جدیدی از STOP Djvu را کشف نموده که به فایلهای رمز شده پسوند .norvas را اضافه مینماید.

جمعه ۳۰ فروردین (۱۹ آوریل)

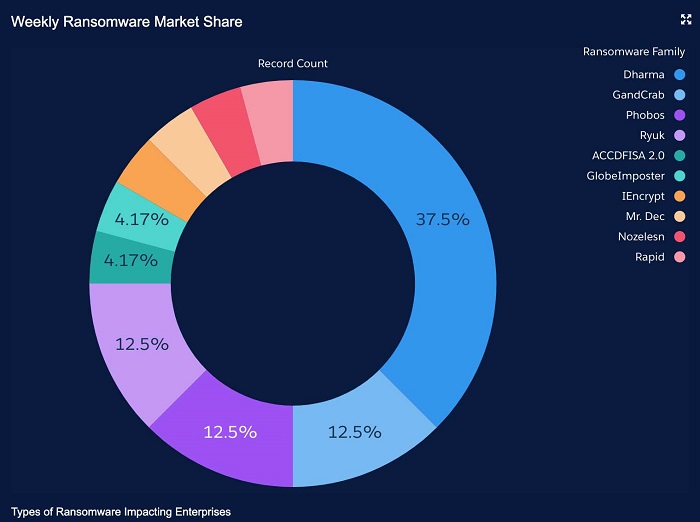

سهم هفتگی باجافزارها

روند توزیع Ryuk در هفته گذشته نیز نزولی بود. نسخههای جدیدی Dharma و Phobos با هدف قرار دادن شرکتهای کوچک امریکایی از طریق پروتکل RDP مشاهده شدند و حملات نسخههای GandCrab علیه شرکتهای اروپای غربی توسط آسیبپذیریهای اجرای کد از راه دور صورت گرفت. در نمودار زیر سهم هفتگی هر خانواده باجافزار در دنیای باجافزارها مشخص شده است.

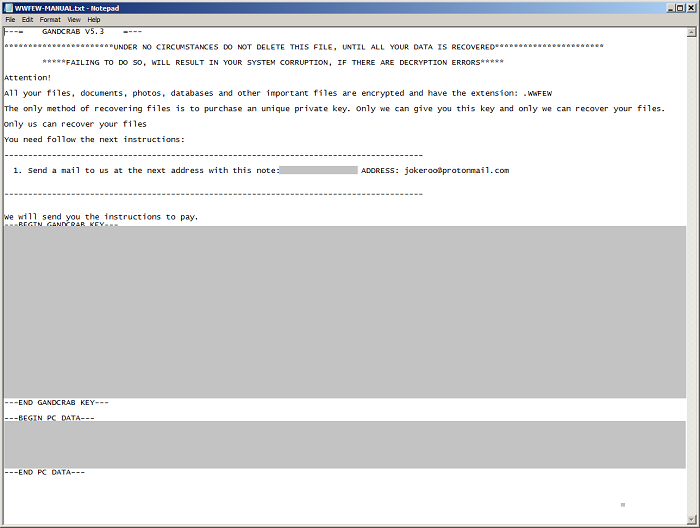

دستکاری نسخه قابل اجرای GandCrab در Jokeroo

نسخه unpack شده از نسخه ۵.۳ باجافزار GandCrab مشاهده شده که رشتههایی از باجافزار به عنوان سرویس Jokeroo در آن مشاهده شده است. مشخص نیست که نویسندگان GandCrab خواستهاند نویسندگان باجافزار دیگر را دست بیاندازند و یا نویسندگان jokeroo این شوخی را با نویسندگان GandCrab نمودهاند.