اخبار امنیتی

-

آسیبپذیری Logjam

آسیبپذیری Logjam که به تازگی کشف شده است، میتواند توسط مهاجمان به منظور شنود ارتباطات رمز شده مورد استفاده قرار گرفته و امنیت بسیاری از سرویسدهندگان پست الکترونیکی، سرویسدهندگان وب (https) و سرویسهای دیگری شامل VPN و SSH را تحت تاثیر قرار دهد.

۲۶/۰۵/۲۰۱۵ -

گسترش باج افزارها

باجافزارها یکی از دستههای نوظهور و بسیار خطرناک از بدافزارهای شبکههای رایانهای هستند.

۲۰/۰۴/۲۰۱۵ -

آسیبپذیری Freak

آسیبپذیری Freak یکی از آسیبپذیریهای OpenSSL است که به مهاجم این امکان را میدهد تا مابین ارتباط بین کاربر و سرور آسیبپذیر قرار گرفته و ارتباطات HTTPS را شنود نماید

۱۴/۰۴/۲۰۱۵ -

آسیبپذیری GHOST، شبحی برای سیستمهای لینوکسی

این آسیبپذیری بسیار خطرناک یکی از مولفههای اصلی که در بسیاری از توزیعهای لینوکس مورد استفاده قرار میگیرد، یعنی کتابخانه GNU C Library (glibc) را هدف قرار داده است.

۲۱/۰۲/۲۰۱۵ -

Equation؛سازنده پیچیدهترین بدافزارهای جاسوسی

گزارشی که در تاریخ ۲۸ بهمن ماه ۱۳۹۳ توسط ...

۱۸/۰۲/۲۰۱۵ -

ارائه وصله برای آسیبپذیریهای متعدد ویندوز

در وصله امنیتی منتشر شده در روز سهشنبه، شرکت مایکروسافت ۵۶ آسیبپذیری سیستمعامل ویندوز خود را برطرف نمود. مهمترین آسیبپذیری برطرف شده، آسیبپذیری JASBUG است که اجرای کد از راه دور را میسر میسازد. عدم برطرف کردن آسیبپذیری فوق سبب میگردد که تمامی رایانههای عضو Active Directory در معرض خطر قرار گیرند. این آسیبپذیری در اولین روزهای سال جدید میلادی منتشر شده است و ارائه وصله برای آن تا بهحال طول کشیده است. دلیل این امر آن است که بایستی بخشهایی از هسته سیستم عامل ویندوز تغییر مییافتند و قابلیتهای جدیدی به آن افزوده میشد.

۱۴/۰۲/۲۰۱۵ -

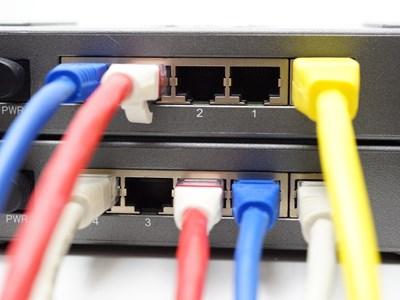

آسیبپذیریهای متعدد سوئیچهای کنترل صنعتی

سه آسیبپذیری بحرانی در سوئیچهای کنترل صنعتی تولید شرکت زیمنس کشف شده است. این آسیبپذیریها در firmware تجهیزات سری Ruggedcom WIN زیمنس کشف شده است. آسیبپذیری اول به نفوذگران اجازه میدهد که با سطح دسترسی راهبر شبکه اقدام به ایجاد تغییرات در شبکه نمایند. آسیبپذیری دوم نیز به نفوذگران اجازه اجرای کد از راه دور اعطاء مینماید. آسیبپذیری سوم که نسبت به دو آسیبپذیری قبلی دارای سطح خطر کمتری است، امکان افشای اطلاعات حساس از جمله کلمههای عبور را میسر میسازد.

۱۴/۰۲/۲۰۱۵ -

حمله DDoS با سوءاستفاده از مودمهای خانگی

در سال گذشته میلادی شاهد افزایش چشمگیر سوءاستفاده از مودمهای خانگی تسخیر شده برای اجرای حمله DDoS بودهایم. اکثر این حملات از نقطه ضعف پروتکل DNS برای اجرای حمله DDoS استفاده نمودهاند. در سال جاری نیز شواهد نشان میدهد که سوءاستفاده از از این مودمها کماکان ادامه خواهد یافت. نکته جالب در این میان آن است که حمله ایجاد شده توسط یکصد مودم تسخیر شده قادر است یک میلیون کاربر اینترنتی را تحت تاثیر قرار دهد. در روش فوق، حملهکننده اقدام به ارسال درخواستهای DNS مجعول برای سرویسدهنده DNS انتخابی مینماید و بدین وسیله در عملکرد آن اختلال ایجاد مینماید.

۱۴/۰۲/۲۰۱۵ -

آلودگی بیش از ۱۶ میلیون تلفن همراه

بنا به گفته متخصصان امنیتی در آزمایشگاه آلکاتل، در حال حاضر بیش از ۱۶ میلیون تلفن همراه به انواع بدافزارهای جاسوسی آلوده هستند. این امر ناشی از استقبال مشتریان به استفاده از سیستم عامل متن باز آندروید است. با فراگیر شدن استفاده از سیستم عامل آندروید، نفوذگران توجه خود را به یافتن نقاط ضعف این سیستم عامل متمرکز نمودهاند. در کنار آن توسعهدهندگان بیشماری اقدام به تولید انواع برنامههای کاربردی مختلف نمودهاند که به دلیل عدم شناخت و رعایت نکات امنیتی، دارای نقاط ضعف فراوانی هستند.

۱۴/۰۲/۲۰۱۵ -

افزایش خطر استفاده ناصحیح از پست الکترونیکی

در سال ۲۰۱۴ میلادی، حجم نامههای الکترونیکی ناخواسته (اسپم) نسبت به سال گذشته بیش از ۵۰ درصد کاهش یافته است. این امر ناشی از متوقف شدن فعالیت باتهای مهمی همچون Game Over Zeus و Kelihos است. با این حال تحقیقات نشان میدهد که درصد URL های مجعول ارسالی توسط پست الکترونیکی افزایش چشمگیری داشته است. شیوه ترغیب کاربران به کلیک نمودن بر روی لینکهای آلوده، یکی از شیوههای رایج مورد استفاده توسط نفوذگران است. همچنین آمار ارسال فایلهای آلوده از طریق پست الکترونیکی نیز افزایش یافته است.

۱۴/۰۲/۲۰۱۵