روزهای پایانی سومین هفته تیرماه، وزارت راه و شهرسازی و سیستم ریلی ایران مورد حملات سایبری قرار گرفت و تمامی سامانههای وزارت راه و شرکت راه آهن از دسترس خارج شدند.گزارشها حاکی از آن بود که این حمله باعث تعویق صد ها قطار یا لغو آنها شده است. چنانچه تصویر نشان میدهد بر تابلوی اعلان برنامه قطارهای راهآهن در ایستگاه تهران نوشته شده: «تاخیر زیاد بدلیل حملات سایبری» و از مسافران خواسته شده بود تا برای کسب اطلاعات بیشتر، با شمارهای تماس بگیرند که متعلق به دفتر مقام معظم رهبری، حضرت آیت الله خامنه ای بود.

پس از گذشت بیش از ۴۸ ساعت از حمله، از مجموع حدود ۴۰۰ سرور، تنها ۵ سرور شروع به فعالیت کردند و به نظر میرسید نسخههای پشتیبان یا وجود نداشت یا به دلایلی امکان فعال شدن نداشتند. درگاه وزارت راه و شهرسازی پس از چند روز بالا آمد؛ اما همانطور که در تصویر میتوان دید؛ اطلاعات ۴ ماه اخیر از سایت حذف شده بود. بنابراین به نظر میرسد آخرین نسخه پشتیبان در دست مربوط به ۴ ماه قبل است.

به گزارش شرکت امنپرداز و SentinelOne، این حمله نتیجه بدافزاری جدید و قبلاً دیدهنشده به نام «Meteor» است. در این گزارشها آمده است که این اولین استقرار این بدافزار است؛ ولیکن با توجه به تحلیل بدافزار Meteor، از سه سال گذشته کار خود را آغاز کرده است.

خوان آندرس گوئرر، محقق SentinelOne، خاطرنشان کرده است: «علیرغم عدم وجود مشخصههای خاص تسخیر، توانستیم مهمترین مولفههای این حمله را بازیابی کنیم و ردپای مهاجمی ناشناس را پیدا کردیم . این بدافزار برای فلج کردن سیستمهای قربانی طراحی شده است و هیچ راهحلی برای بهبود از طریق مدیریت دامنه یا بازیابی نسخههای پشتیبان باقی نمیگذاشت».

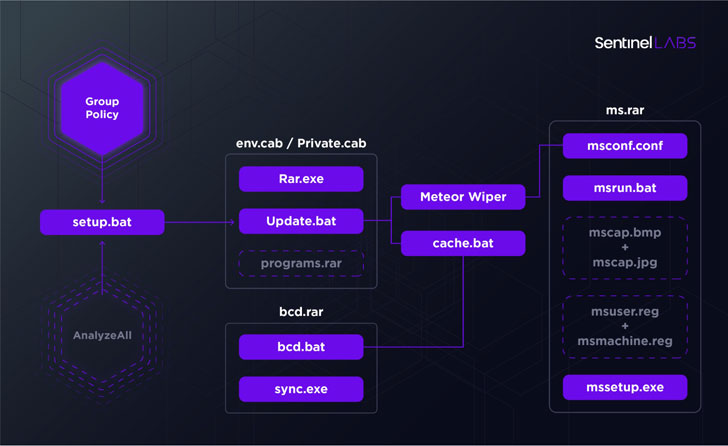

به نقل از SentinelOne، زنجیره آلودگیها با سو استفاده از سیاستهای گروهی یا Group Policy اتفاق افتاده که با وارد کردن ابزارهایی متشکل از فایل های batch که برای هماهنگ کردن اجزای مختلف استفاده می شود، صورت میگرفت. این فایلها، خود از چندین فایل آرشیو RAR استخراج شده اند که به همدیگر متصل هستند و اجزای رمزنگاری فایل سیستم و تغییرات MBR را تسهیل میکنند و باعث قفل سیستم میشود. در این تحلیل، فایلهای batch دیگری هم پیدا شدهاند که برای قطع اتصال دستگاه های آلوده از شبکه استفاده میشوند و مانع از فعالیت سیستم دفاعی ویندوز میشوند؛ تکنیکی که اخیراً مورد توجه گروههای تهدید قرار گرفته است.

بدافزار Meteor، قابلیتهای بسیاری از جمله توانایی حذف نسخههای پشتیبان و عملیاتهایی مانند تغییر گذرواژه کاربر، خاتمه دادن به فرآیندهای دلخواه، از کار انداختن حالت بازیابی و اجرای فرمانهای مخرب دارد. بخش حذف اطلاعات به عنوان ترکیبی پیچیده و عجیب از کد های سفارشی است: ترکیبی از مولفههای منبع باز با نرمافزارهای قدیمی؛ که نشاندهنده رویکردی پراکنده و فقدان هماهنگی میان تیمهای مختلف دخیل در توسعه بدافزار است.