خلاصه: در دو هفته گذشته خبرهای زیادی در حوزه باجافزار شنیده شد. از باجافزارهایی که به تازگی شروع به فعالیت نمودهاند تا باجافزارهایی که بعد از مدتی عدم فعالیت، دوباره فعالیت خود را شروع نمودهاند. همچنین رمزگشاهایی برای دو باجافزار منتشر شدهاند.

گزارش باجافزار هفته، در هفته گذشته به دلیل شروع سال نوی میلادی و منتشر نشدن بسیاری از اخبار این حوزه، منتشر نشد و این هفته گزارش دو هفته اول و دوم دی ماه در اختیار شما قرار میگیرد.

در دو هفته گذشته دنیای باجافزار خبرهای زیادی داشت و پر بود از باجافزارهای جدید، نسخههای جدید باجافزارهای قدیمی و رمزگشاهایی که برای برخی باجافزارها منتشر شدند. همچنین باجافزارهایی که از خواب بیدار شدند و دوباره به جمع تهدیدات بازگشتند. خبر توقف انتشار چند روزنامه مطرح امریکایی به دلیل حمله باجافزاری به چاپخانه این روزنامهها شاید جذابترین و پر سر و صداترین خبر این دو هفته بود.

با ما همراه باشید با خبرهای دنیای باجافزار.

شنبه ۱ دی (۲۲ دسامبر)

باجافزار Target777 کسب و کارها را هدف قرار میدهد.

یک باجافزار جدید کشف شده است که حملات هدفمندی را ترتیب داده و از نام قربانیان در پسوند فایلها، ایمیلها و متن باجخواهی استفاده مینماید. همچنین در پسوندها از رشته “۷۷۷” استفاده مینماید. کارشناسان معتقدند این باجافزار بر پایه Defray است.

یکشنبه ۲ دی (۲۳ دسامبر)

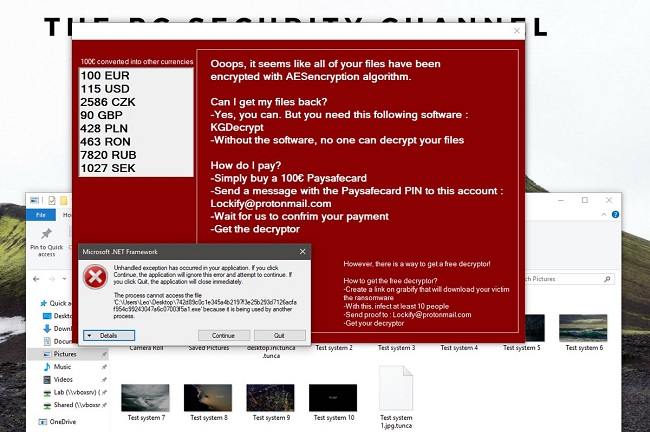

باجافزار جدید Lockify

این باجافزار جدید در دست توسعه بوده و به فایلهای رمز شده پسوند .tunca اضافه مینماید.

دوشنبه ۳ دی (۲۴ دسامبر)

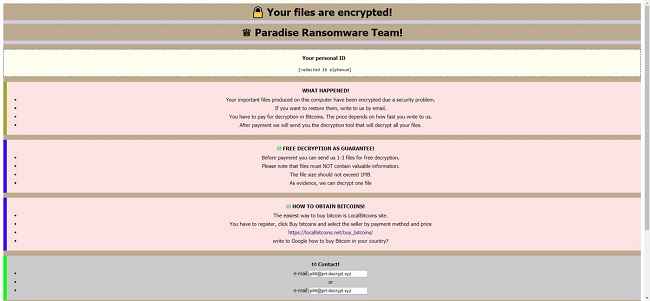

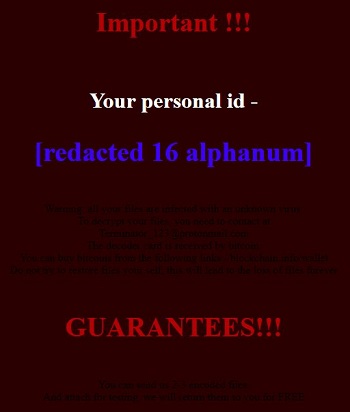

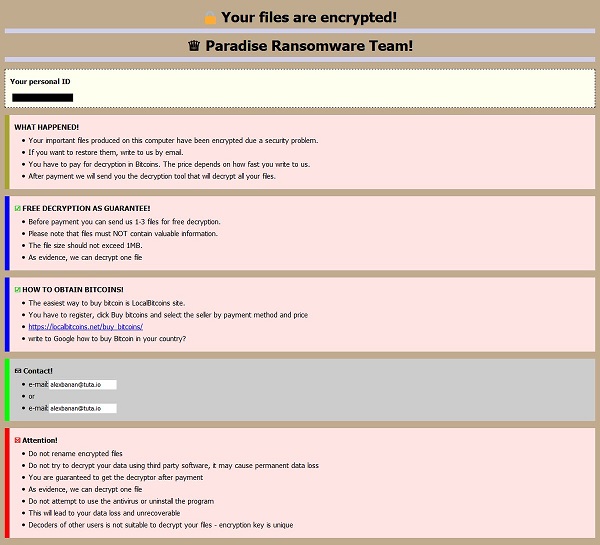

نسخه جدیدی از باجافزار Paradise

مایکل گیلسپی نسخه جدیدی از باجافزار paradise را کشف نموده است که نام فایلهای رمز شده را به صورت الگوی __{}.VACv2 تغییر داده و متن باجخواهی را در فایل $%%! NOTE ABOUT FILES -=!-.html قرار میدهد.

توزیع جدیدی از LockCrypt 2.0

نسخه جدیدی از LockCrypt 2.0 مشاهده شده که به فایلهای رمز شده پسوند id-.LyaS را اضافه نموده و متن باجخواهی در فایل How To Restore Files.hta قرار دارد.

سهشنبه ۴ دی (۲۵ دسامبر)

واناکرای ۱۸ ماه پس از ظهور هنوز وجود دارد!

از حمله باجافزاری واناکرای ۱۸ ماه گذشته است، اما بررسیها نشان میدهد که هنوز این بدافزار در حال گسترش بوده و هنوز هزاران کامپیوتر به این باجافزار آلوده هستند.

چهارشنبه ۵ دی (۲۶ دسامبر)

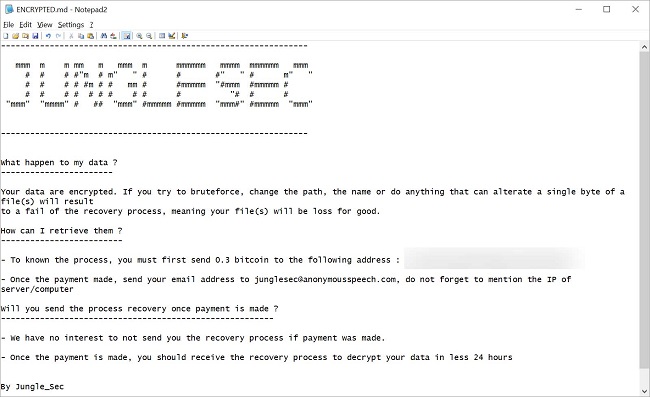

کاربران از طریق کنسولهای ارتباط از راه دور IPMI به باجافزار JungleSec آلوده شدهاند.

یک باجافزار با نام JungleSec از اوایل ماه نوامبر قربانیان خود را از طریق IPMIهای ناامن آلوده مینماید.

باجافزار جدید Snatch

این باجافزار جدید به فایلهای رمز شده پسوند .snatch را اضافه نموده و متن باجخواهی را در فایل متنی Readme_Restore_Files.txt قرار میدهد.

نسخه جدید باجافزار Crysis

این نسخه جدید از Dharma به فایلهای رمز شده پسوند .bizer را اضافه مینماید.

رمزگشای باجافزار Aurora

رمزگشای این باجافزار همانطور که در خبرها اعلام شد، توسط مایکل گیلسپی، کارشناس حوزه باجافزار، ارایه شده است.

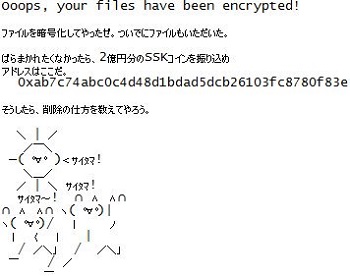

نسخه جدید HiddenTear درخواست ۲۰۰ میلیون ین میکند.

این نسخه جدید از HiddenTear که به فایلهای رمز شده پسوند .locked را اضافه مینماید، درخواست باج ۲۰۰ میلیون ینی میکند!

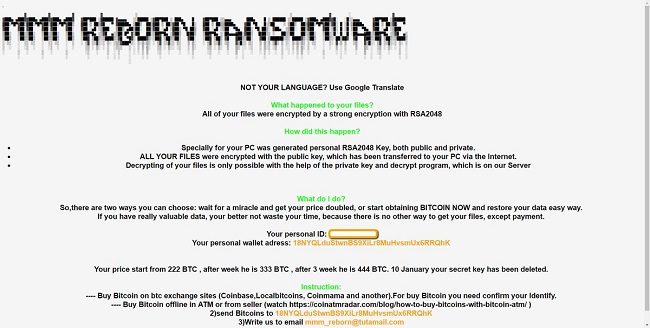

تولد دوباره MMM

باجافزار MMM دوباره فعال شده و نام فایلها را به صورت hex تغییر میدهد و متن باجخواهی را در فایل IF_YOU_NEED_FILES_READ_ME.html قرار میدهد.

جمعه ۷ دی (۲۸ دسامبر)

نسخه جدید Nano باجافزار Scarab

این نسخه جدید از Scarab به فایلهای رمز شده پسوند .nano را اضافه مینماید. این پسوند مشابه پسوند .Nano باجافزار Aurora است که قابل رمزگشایی است. اما در Aurora حرف اول به صورت بزرگ نوشته میشود.

نسخه جدیدی از GarrantyDecrypt

نسخه جدیدی از باجافزار GarrantyDecrypt مشاهده شده است که به فایلهای رمز شده پسوندهای .NOSTRO یا .nostro را اضافه نموده و متن باجخواهی را در فایل متنی #RECOVERY_FILES#.txt قرار میدهد.

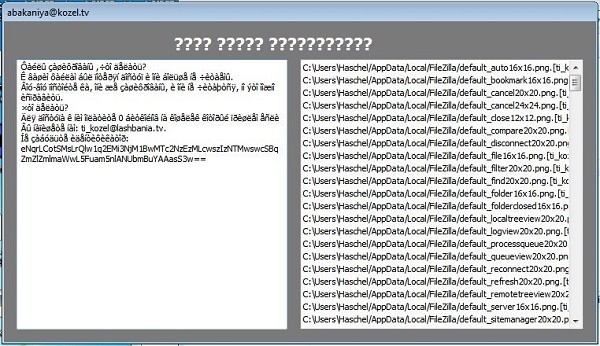

باجافزار جدید Project57

این باجافزار جدید از پسوندهای .[ti_kozel@lashbania.tv].костя барани یا .[ti_kozel@lashbania.tv].êîñòÿ áàðàíèí استفاده نموده و متن باجخواهی را در فایلهای DECRYPT.HTML یا DECRYPT.txt قرار میدهد.

دوشنبه ۱۰ دی (۳۱ دسامبر)

نقش باجافزار Ryuk در توقف انتشار روزنامههای امریکا

حمله باجافزار Ryuk موجب اختلال در چاپ و توزیع چند روزنامه معروف امریکایی شد.

باجافزار جدید hunt

این باجافزار جدید به فایلها پس از رمزنگاری، پسوند .send.ID[redacted].to.dernesatiko@mail.com.crypted را اضافه نموده و متن باجخواهی را در فایل متنی HOW TO DECRYPT FILES.txt قرار میدهد.

سهشنبه ۱۱ دی (۱ ژانویه)

نسخه جدید باجافزار MindSystemNotRansomWare

این نسخه جدید از باجافزار MindSystemNotRansomWare از یک تصویر طنز شبیه پوتین با یک متن روسی استفاده مینماید.

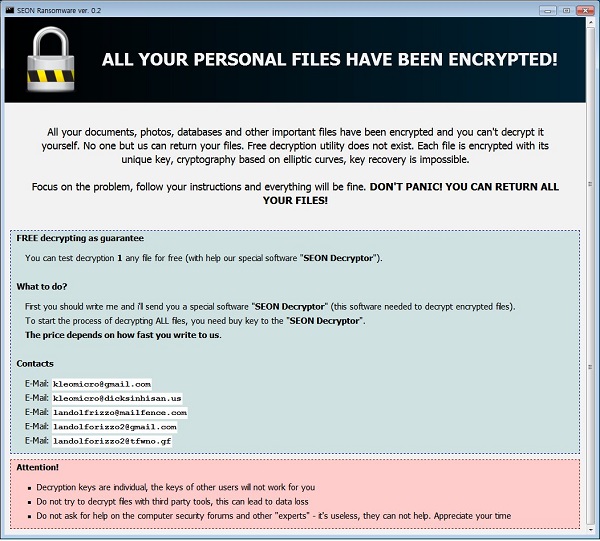

باجافزار جدید SeonRansomware از طریق کیت اکسپلویت توزیع میشود

این باجافزار جدید که توسط کیت اکسپلویت GreenFlashSundown توزیع میشود، فایلهای رمز شده را با پسوند .FIXT تغییر داده و متن باجخواهی را در فایلهای YOUR_FILES_ARE_ENCRYPTED.txt و readme.hta قرار میدهد.

چهارشنبه ۱۲ دی (۲ ژانویه)

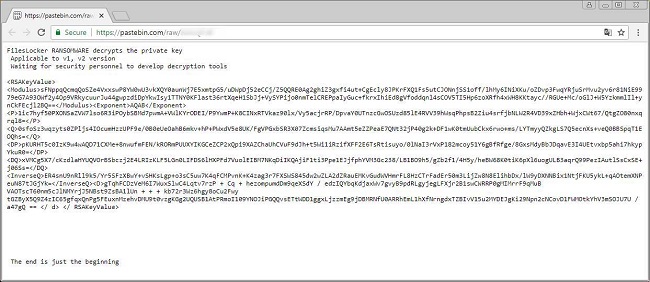

کلید اصلی رمزگشایی باجافزار FilesLocker منتشر شد.

کلید اصلی باجافزار FilesLocker منتشر شده و امکان رمزگشایی فایلهای رمز شده توسط این باجافزار را برای قربانیان آن فراهم مینماید.

رمزگشایی فایلها با استفاده از ابزار FilesLockerDecryptor

با استفاده از کلید اصلی منتشر شده باجافزارFilesLocker ، میتوان نسخههای ۱ و ۲ این باجافزار را رمزگشایی نمود. مایکل گیلسپی برای نسخههایی از این باجافزار که فایلهای رمز شده پسوند .[fileslocker@pm.me] دارند یک رمزگشا منتشر نموده است.

ارایه دهنده خدمات ابری Dataresolution.net با حمله باجافزاری روبرو شد.

این ارایه دهنده خدمات ابری مجبور به بازیابی سیستمهای خود پس از یک حمله باجافزاری در جشن کریسمس شد. این شرکت اعلام نموده که باجافزار Ryuk سیستمهای این شرکت را هدف قرار داده است.

پنجشنبه ۱۳ دی (۳ ژانویه)

قرار گرفتن متن باجخواهی روی سایت اپراتور ریلی ایرلند

سایت اپراتور ریلی شهر دوبلین ایرلند با آدرس luas.ie از دسترس خارج شده و شخصی یک متن باجخواهری روی آن منتشر نموده است که از کاربران درخواست باج به صورت بیتکوین مینماید تا اطلاعات آنها را افشا ننماید.

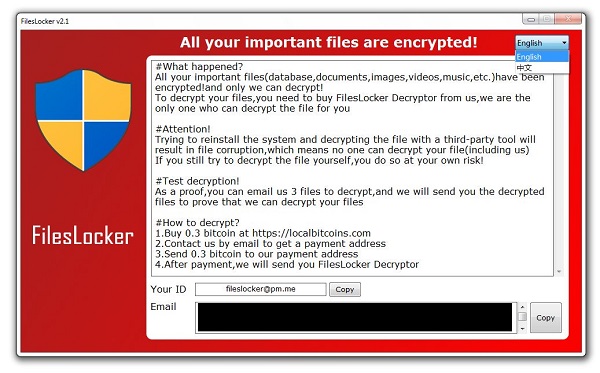

نسخه ۲.۱ باجافزار FilesLocker

این نسخه جدید از FilesLocker با کلید RSA جدید ارایه شده و بنابراین قابل رمزگشایی با کلید افشا شده نسخههای قبلی نیست.

باجافزار جدیدی که قابل رمزگشایی است.

این باجافزار که به فایلهایی که رمز میکند پسوند .recovery_email_[retmydata@protonmail.com]_ID_[FCFABBBE].aes256 را اضافه مینماید قابل رمزگشایی است.

نسخه جدیدی از باجافزار B2DR

نسخه جدیدی از این باجافزار مشاهده شده که به فایلهای رمز شده پسوند .artilkilin@tuta.io.wq2k را اضافه مینماید.

جمعه ۱۴ دی (۴ ژانویه)

نسخه جدیدی از باجافزار Paradise

این نسخه از باجافزار paradise به فایلهای رمز شده پسوند _%ID%_{alexbanan@tuta.io}.CORP را اضافه مینماید.

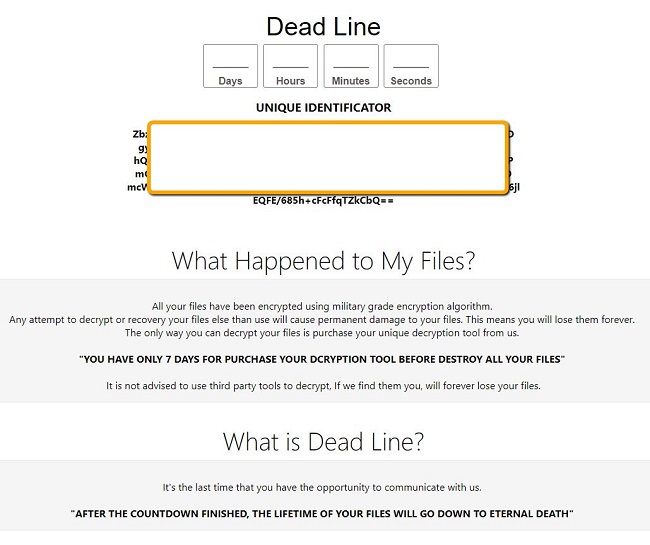

باجافزار جدید Indrik

این باجافزار جدید که در سامانه ransomware ID بارگذاری شده است به فایلهای رمز شده پسوند .INDRIK را اضافه نموده و متن باجخواهی را در فایل # HOW TO DECRYPT YOUR FILES #.html قرار میدهد.

باجافزار جدید Boom

این باجافزار جدید از شما میخواهد که با فردی از طریق فیسبوک تماس گرفته و کلید رمزگشایی فایلها را دریافت نمایید. تصویری که این باجافزار به نمایش میگذارد مشابه باجافزار Xorist است.