خلاصه: باجافزار سامسام با روش انتشار منحصر به فرد خود و میزان باج درخواست شده، توانسته نزدیک به ۶ میلیون دلار از قربانیان خود باج دریافت نماید. این باجافزار که از طریق پروتکل RDP به صورت دستی توزیع میشود، پس از رمز نمودن اطلاعات کاربر با اولویت اطلاعات مهمتر، درخواست باج با مبلغی بسیار بالا از قربانی مینماید.

امروزه باجافزارها به بازار سیاه چند میلیون دلاری برای مجرمان اینترنتی تبدیل شده اند و سامسام نمونه ی بارزی از این باجافزارهاست.

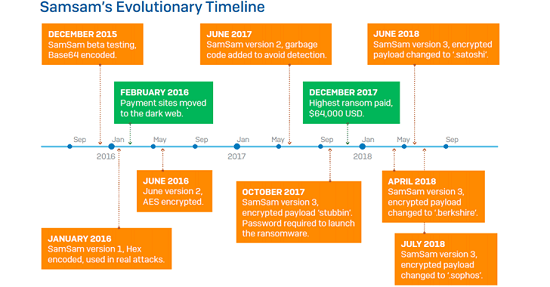

تحقیقات حاکی از اخاذی ۶ میلیون دلاری این باجافزار از دسامبر ۲۰۱۵ از قربانیان خود است.

محققان در شرکت امنیتی Sophos آدرسهای بیت کوین متعلق به مهاجمان را که در یادداشتهای باجخواهی هر نسخه از باجافزار سامسام ذکر شده است را ردیابی کرده و دریافتهاند که مهاجمان بیش از ۵.۹ میلیون دلار از ۲۳۳ قربانی دریافت کردهاند. گزارش ها حاکی از افزایش این مبلغ و رسیدن به ۳۰۰.۰۰۰ دلار در ماه هستند.

"تا کنون ۱۵۷ آدرس منحصر به فرد که بازپرداخت خود را دریافت کردهاند به همراه ۸۹ آدرس که در متون باجخواهی و فایلهای نمونه استفاده شدهاند، ولی تا کنون پرداختی دریافت نکردهاند، شناسایی کردهایم"

چیزی که سامسام را از باجافزارهای دیگر متمایز میکند این است که سامسام از طریق هرزنامهها منتشر نمیشود؛ بلکه مهاجمان هدفهای بالقوهای را انتخاب و سیستم را به صورت دستی آلوده میکنند.

مهاجمین در ابتدا پروتکل RDP را از طریق حمله جستجوی کامل یا با استفاده از اعتبارهای دزدیده شده که از دارک وب به دست آمدهاند بر روی یک سیستم هدف قرار داده و سپس تلاش میکنند باجافزار را در سراسر شبکه با استفاده از آسیبپذیری در سایر سیستمها به کار برند.

سامسام بر خلاف باجافزارهای شناخته شدهای مثل WannaCry و NotPetya هیچگونه ویژگی کرم مانند یا ویروس مانندی را از خود بروز نمیدهد، در عوض این باجافزار برای گسترش خود به انسان متکی است.

این باجافزار دادههای سیستم قربانی را رمزگذاری کرده و برای دادن کلیدهای رمز گشایی بهای سنگینی درخواست مینماید. این مبلغ معمولا بیش از پنج هزار دلار است که از مقدار متعارف درخواستی باجافزارها بسیار بیشتر است.

در این باجافزار یک سیستم اولویت بندی چند لایه ابتدا اطلاعات ارزشمند کاربر را رمزگذاری کرده، ولی در نهایت تمامی اطلاعاتی که در لیست بسیار کوتاه فایل های مرتبط با سیستم ویندوز نیست را نیز رمزگذاری میکند.

این روش از حمله دارای چندین مزیت می باشد. به عنوان یک حمله دستی، هیچ گونه خطر از دست دادن کنترل وجود ندارد، توجه ناخواسته را جلب میکند و همچنین به مهاجم این امکان را میدهد تا اهداف را انتخاب نموده و بداند کدام رایانه رمزگذاری شده است.

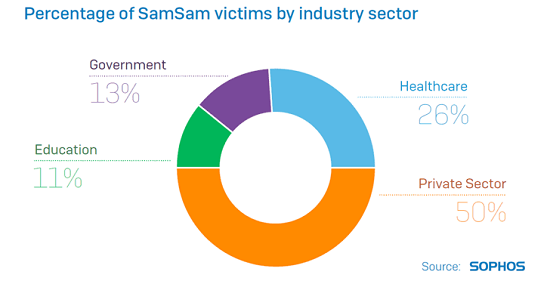

سامسام از دسامبر ۲۰۱۵ تا کنون به طور قابل توجهی برخی از سازمانهای بزرگ از جمله سازمانهای دولتی شهر آتلانتا، وزارت حمل و نقل کلرادو، چندین بیمارستان و موسسات آموزشی مانند دانشگاه ایالتی میسیسیپی را مورد هدف قرار داده است.

تا کنون، بزرگترین باجی که توسط قربانیان این باجافزار پرداخت شده به مبلغ ۶۴۰۰۰ دلار بوده که مبلغی بسیار بالا به عنوان باج درخواست شده برای یک باجافزار است.

از آنجایی که قربانیان سامسام راه دیگری برای بازگرداندن فایل های رمز شده خود ندارند، درصد قابل توجهی از آنان اقدام به پرداخت مبلغ درخواستی میکنند که همین امر باعث موثرتر شدن حمله میشود.

به گفته کارشناسان Sophos، حدود ۷۴ درصد از سازمانهای مورد تهاجم که توسط این شرکت امنیتی شناخته شدهاند، در ایالات متحده امریکا مستقر هستند و دیگر قربانیان در کشورهای کانادا، انگلستان و خاورمیانه توزیع شدهاند.

به منظور ایمن بودن در برابر این نوع تهدید، به کاربران و سازمانها توصیه میشود پشتیبان گیری منظم را در برنامه خود داشته باشند. همچنین از روش احراز هویت چند عاملی استفاده کنند. علاوه بر این دسترسی به پورت RDP که روی پورت ۳۳۸۹ قرار دارد را محدود نمایند. همچنین همیشه سیستم ها و نرم افزارهای خود را به روز نگه دارند.