«پروژه LeakIX موتور جستجویی است که کلیه خدمات و برنامههای وب را در IPv4 و IPv6 فهرست میکند.»

موتور LeakIX پروژهای جدید است که در بلژیک تهیه شده و در سطح جهانی چندان شناختهشده نیست. با این حال پتانسیل بالایی دارد تا به منظور OSINT، تست نفوذ و تحلیل بدافزار استفاده شود.

دربارهی بستر LeakIX

پروژه LeakIX بستر مبتنی بر وبی است که به لحاظ بصری و کوئریهای مورداستفاده، بسیار به Shodan شباهت دارد. این موتور جستجو، دید بسیار خوبی در مورد سیستمها، سرورها و پایگاه دادههای تسخیرشده در اینترنت ارائه میدهد. پروژه Shodan نیز همین کار را با برچسب زدن به سرورهای تسخیرشده انجام میدهد ولی نه به این گستردگی.

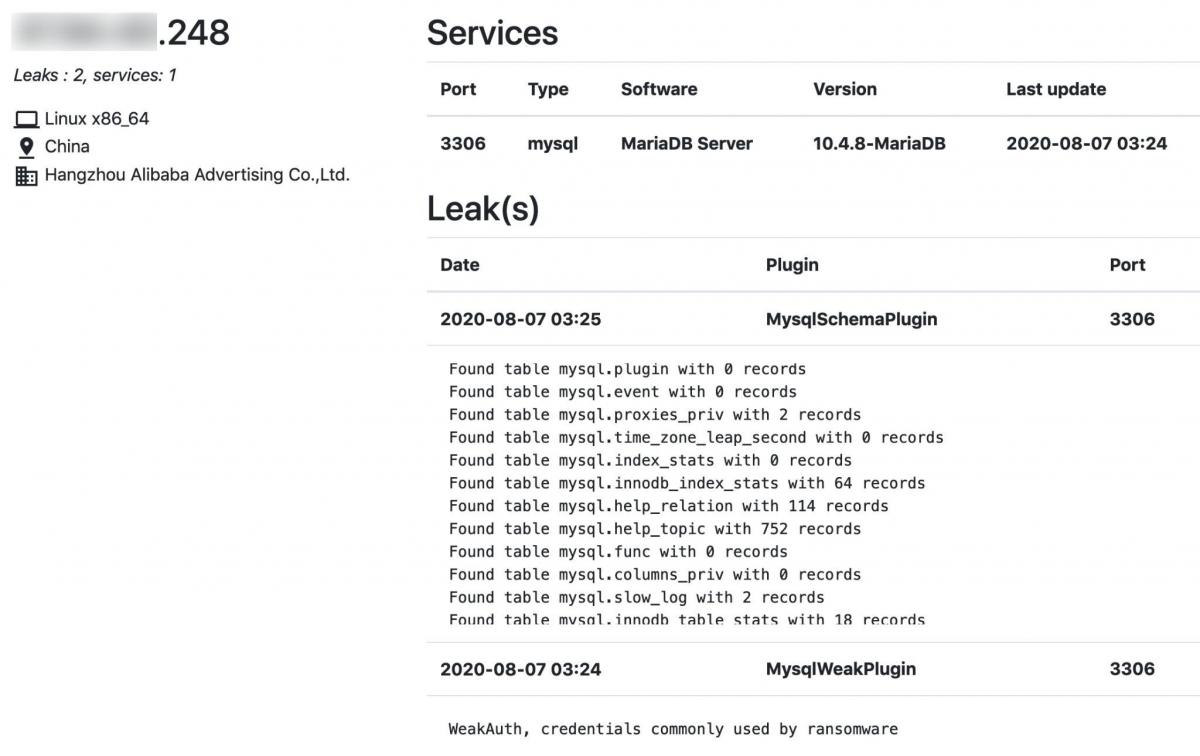

چنانچه شکل فوق نشان میدهد؛ دارایی فهرستشدهای (MariaDB) روی پورت ۳۳۰۶ با اعتبارنامه ضعیف وجود دارد. در مثال فوق موتور جستجوی LeakIX، سرویسهای با اعتبارنامه ضعیف را جستجو کرده است- یعنی سرویسهایی که:

- هیچ اعتبارنامهای ندارد

- اعتبارنامه ضعیف دارند که بیشتر مورداستفاده باتنتها است (بهعنوان مثال: root:root,admin:admin,123456)

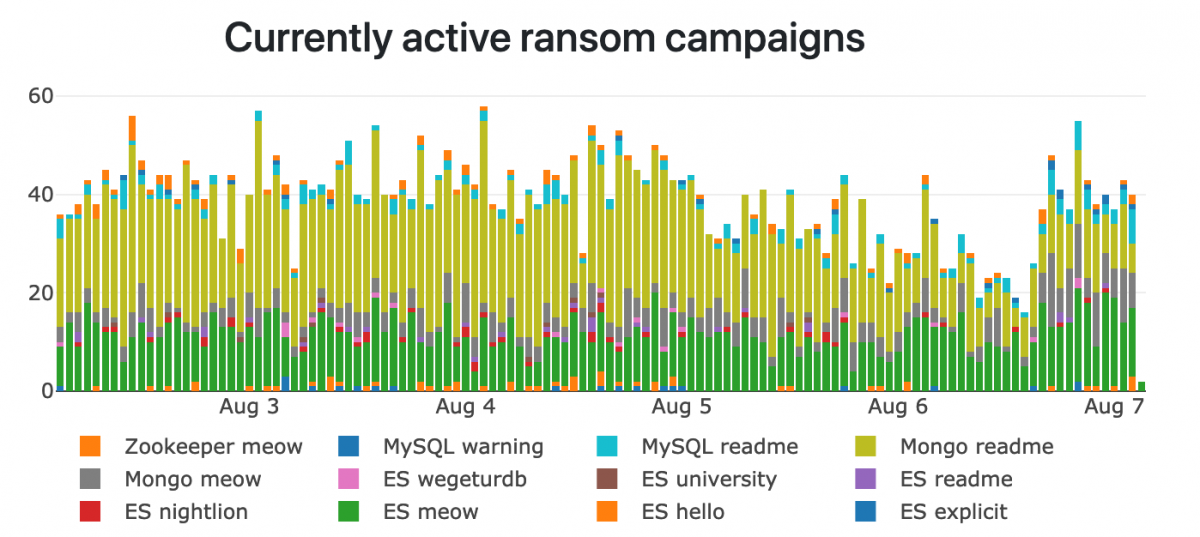

از ویژگیهای جالب توجه LeakIX ، میتوان به صفحه stats اشاره کرد. این صفحه آماری از خدمات مختلف اندیس شده ارائه میدهد. از این امکان میتوان برای رصد و ردیابی کمپینهای باجافزار استفاده کرد. همچنین امکان رصد آخرین نسخه باجافزار یا هر گونه بدافزاری را فراهم میسازد. چنین اطلاعاتی برای شرکتهای امنیت سایبری بسیار ارزشمند است چرا که میتوانند آخرین حملات سایبری فعال را رصد کنند. ناگفته نماند که موتور جستجوی LeakIX تنها منبع قابلاتکا در این زمینه نیست.

نمودار زیر نشان میدهد که موتور جستجو چگونه نشتهای اندیسشده در اپراتورهای مختلف شبکه را نشان میدهد.

متاسفانه در کنار محققین، با استفاده از این بستر، مهاجمین نیز اطلاعاتی در مورد نقاط آسیبپذیر که از آنها میتوان در حملات سایبری بعدی سوءاستفاده کرد، بدست میآورند.

از قابلیتهای این موتور جستجو، فهرست کردن اطلاعات افشاشده یا تسخیرشدهِ شرکتها است. بدین منظور نه تنها اطلاعات شرکت مبتنی بر داراییهای آن جستجو میشوند. بلکه از جستجوی معکوس برای کسب اطلاعات مازاد بهره میبرد.

به طور مثال برای جستجوی سرورهایی که دادههای حساس شرکتی را شامل میشوند؛ میتوان کلمات کلیدی مورد نظر را جستجو کرد. در این صورت ممکن است شرکت شخص سومی در فهرست نتایج جستجو فهرست شود که اطلاعات شرکت موردنظر را در سرورهای خود بصورت غیرقانونی ذخیره کرده است.

سرویس LeakIX دارای صفحهای است که به اطلاعات مربوط به کوئریهای آنها اختصاص دارد.

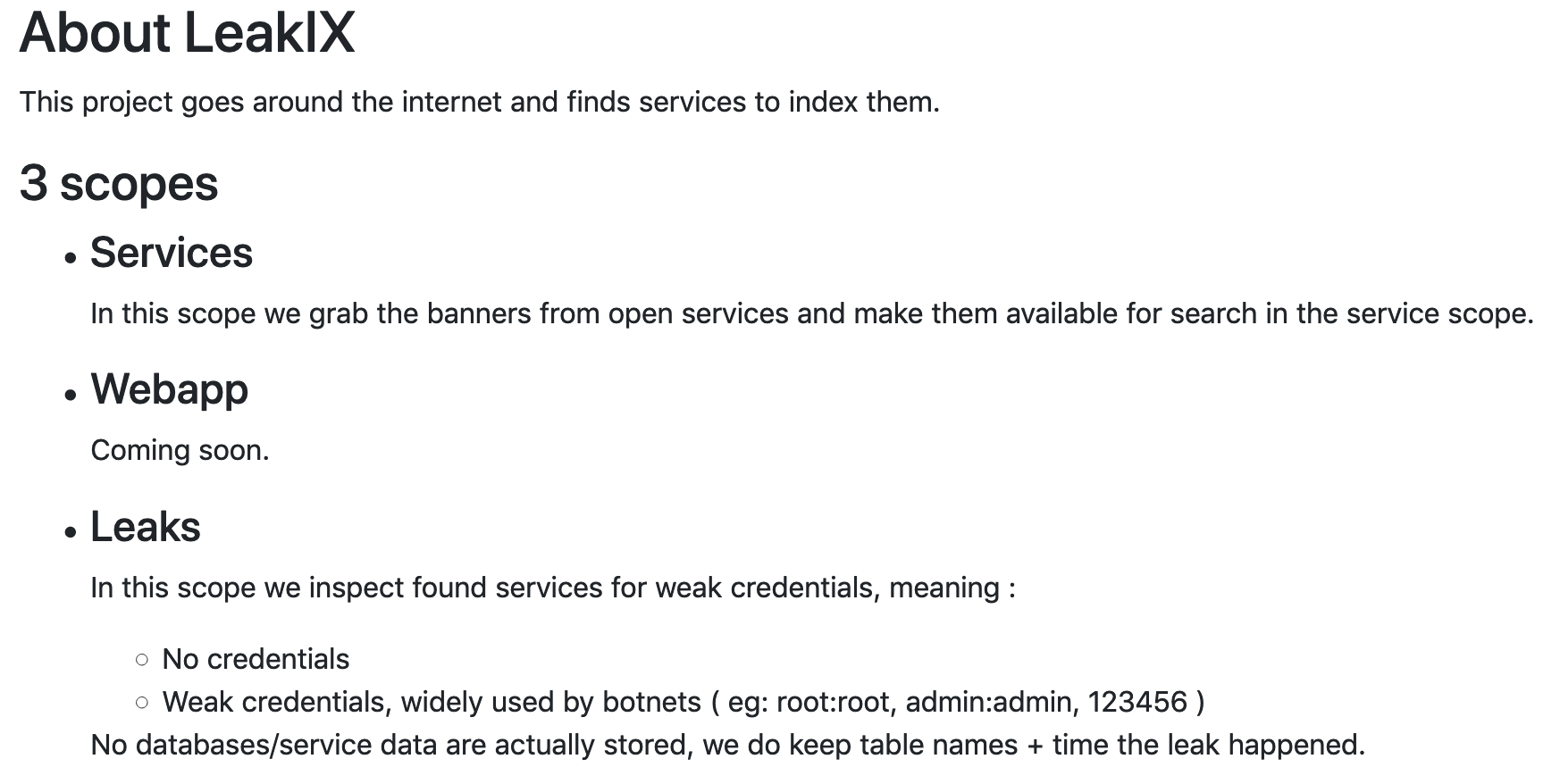

در شکل زیر به حوزه هایی که موتور جستجوی LeakIX پوشش میدهد، اشاره شده است.

در مجموع با توجه به قابلیتهای LeakIX، میتوان گفت این بستر، پتانسیل بالایی برای رصد و ردیابی حملات سایبری فعال دارد.