خلاصه: محققان اخیرا یک سند مخرب مایکروسافت آفیس که از آسیبپذیری تزریق کد CVE-2017-8957 استفاده میکرده را پیداد کردند. تحلیل این سند نشان میدهد که کد تزریقشده برای دانلود و اجرای یک اسکریپت ویژوالبیسیک شامل دستورات powerShell استفاده میشود و بدافزار FinSpy را برروی سیستم دانلود و اجرا میکند.

محققان FireEye اخیرا یک سند مخرب مایکروسافت آفیس که از آسیبپذیری تزریق کد CVE-2017-8957 استفاده میکرده را پیدا کردند. آنها جزئیات آسیبپذیری را به مایکروسافت گزارش کردند و وصلهی مربوط به این آسیبپذیری در اوایل هفتهی گذشته منتشر شد.

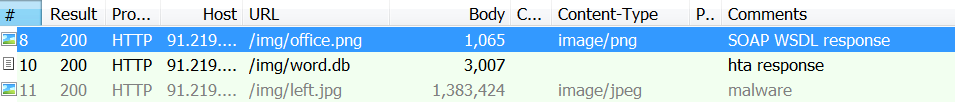

CVE-2017-8957 به مهاجم این امکان را میدهد که کد دلخواه خود را در طی تجزیهی محتوای SOAP WSDL تزریق کند. FireEye یک سند word که در آن مهاجم از تزریق برای دانلود و اجرای یک اسکریپت ویژوالبیسیک شامل دستورات powerShell استفاده کرده است را تحلیل کرد.

طبق تحلیلهای انجامشده، هنگامی که با موفقیت مورد سوءاستفاده قرارگرفت، آسیبپذیری چندین قسمت را دانلود و نرمافزار نظارت FINSPY را راهاندازی کرد.

در واقع کد تزریقشده، یک پروسهی جدید ایجاد کرده و mshta.exe را برای بازیابی یک اسکریپت HTA با نام word.db از همان سرور بهکار میگیرد. اسکریپت HTA پس از حذف کد منبع، بدافزار FinSpy با نام left.jpg را دانلود و اجرا میکند.

بدافزار همچنین به عنوان FinFisher یا WingBird نیز گزارش شدهاست. تحلیلگران میگویند که احتمالا این سند مخرب توسط یک دولت برای هدفگیری یک قربانی روسی و جاسوسی سایبری استفاده شده است.

این دومین آسیبپذیری روز صفرم است که برای توزیع FINSPY امسال توسط FireEye کشفشده است.

با توجه به اینکه برای این آسیبپذیری وصلهای منتشر شده است به کاربران توصیه میشود حتما سیستمهای خود را به روز کرده و از دانلود و باز کردن هر گونه فایل مشکوک و نامطمین خودداری کنند. همچنین با استفاده از ابزارهای امنیتی قدرتمند و به روز امنیت سیستمهای خود را ارتفا بخشند.