خلاصه: محققان شرکت دکتر وب تروجان چند منظورهی بانکی اندرویدی با نام Android.BankBot.211.origin را که کاربران را مجبور میکرد تا اجازهی دسترسی به سرویس «دسترسی » را به آن بدهند، شناسایی کردند. این بدافزار از سرویس دسترسی برای کنترل گوشیهای موبایل استقاده میکند و اطلاعات محرمانه بانکی کاربران را سرقت میکند. این تروجان در ابتدا کاربران ترکیهای را مورد حمله قرارداده، اما در حال حاضر این خطر کاربران بسیاری از کشورها را تهدید میکند.

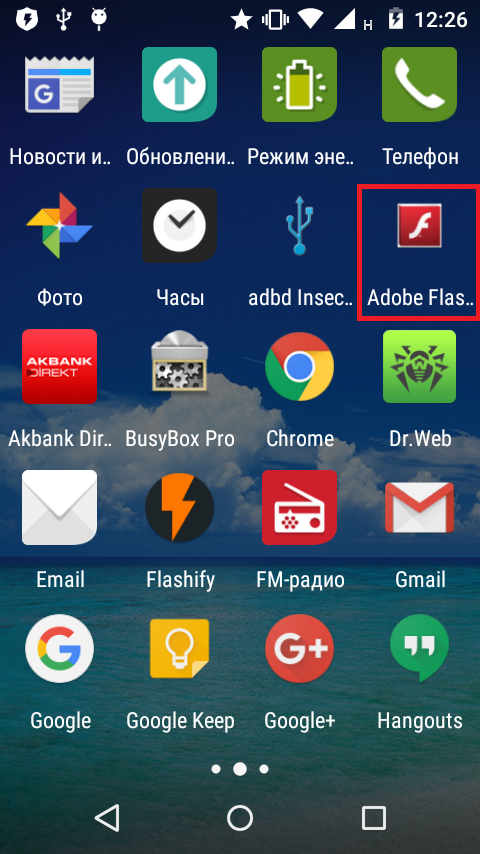

به گزارش وبسایت دکتر وب بدافزار Android BankBot.211.Origin تحت نام و چهرهی برنامههای مورد اعتمادی چون فلش پلیر ادوبی توزیع شده است. پس از فرایند نصب و اجرای آن، برنامه سعی در استفاده از سرویس «دسترسی» را خواهد کرد و بدین منظور پنجره ای با درخواست اجازه دسترسی نمایان خواهد شد، که تلاش برای بستن آن بیفایده است و پنجره دوباره نمایان خواهد شد و اجازه ی استفاده از تلفن همراه را به کاربر نمی دهد.

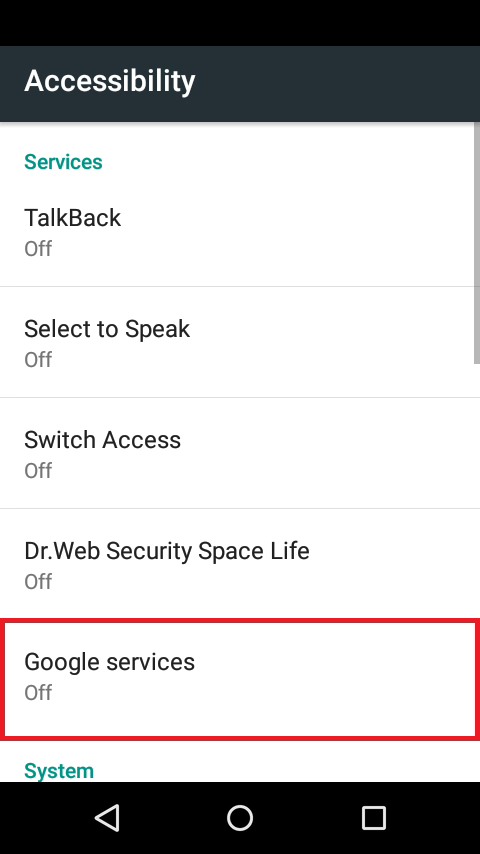

«دسترسی» سرویسی ست که کار با گوشی ها و تبلت های اندرویدی را به شیوههای مختلف آسان میکند و عموما برای شرایط و افراد خاص میباشد؛ به عنوان مثال کسانی که بینایی و یا شنوایی ضعیف دارند میتوانند از امکاناتی که در این منو و تنظیمات تعبیه شده وجود دارد استفاده کنند تا با دستگاه اندرویدی خود راحتتر بتوانند کار کنند. این تروجان کاربران را مجبور میکند تا اجازهی دسترسی به این سرویس را به آن بدهند تا بتواند خود را به لیست مدیران اضافه کند. این برنامه سپس خود را به عنوان پیام رسان پیشفرض به جای سرویس پیامک تلفن همراه تنظیم میکند و از کاربرد «اسکرین شات» گوشی نیز بهره میبرد. تمام این اجازهها برای دسترسی با پیامهای درخواست دسترسی سیستم همراه است که این بدافزار بلافاصله آنها را قبول میکند.

بعد از این نفوذ موفقیت آمیز، تروجان به سرویس کنترل و فرمان خود متصل میشود و تلفن همراه مورد حمله را ثبت میکند و منتظر دستور بعدی می شود. بدافزار Android.BankBot.211.origin میتواند عملکردهای زیر را به اجرا در میآورد:

*ارسال پیامک با متنی خاص به شماره ای که از سرویس دستور خود دریافت میکند.

*ارسال اطلاعات سرورپیامک که در حافظه ی دستگاه ذخیره شده.

*ارسال اطلاعات درباره ی برنامههای نصب شده و لیست مخاطبان و تماسهای دستگاه به سرور.

*باز کردن لینک

*تغییر آدرس مرکز دستور (commod center)

درکنار دستورات استاندارد، مجرمان سایبری میتوانند دستورات خاصی برای اجرا نیز به این تروجان بدهند،مثلا:

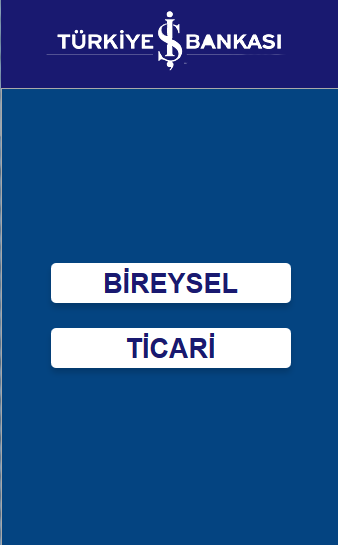

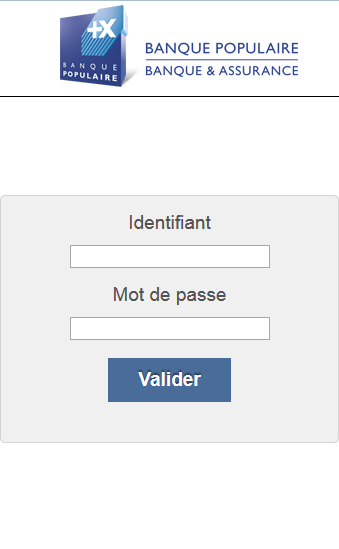

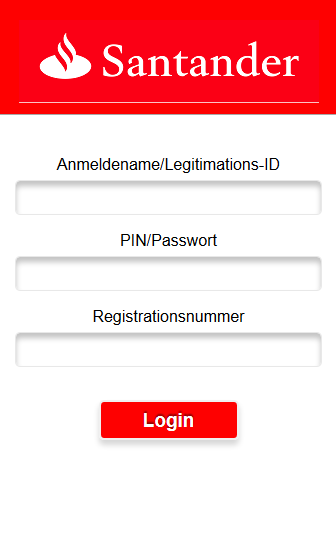

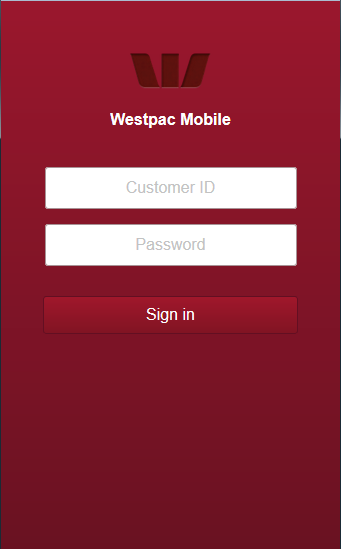

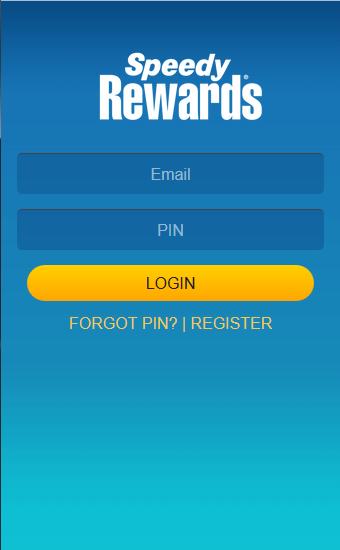

*نمایش فرمهای جعلی برای ورود به مدارک حساب، بالاتر از برنامهی بانکی راه اندازی شده.

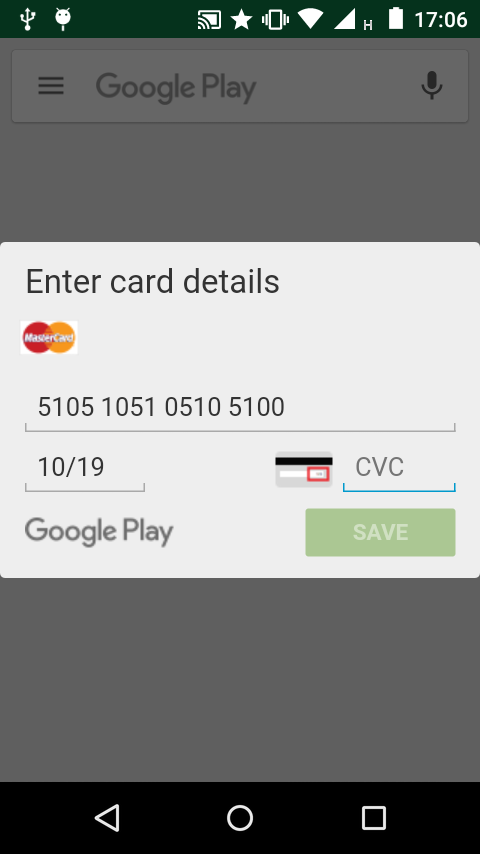

*نمایش صفحه ی فیشینگ (سرقت آنلاین) که از کاربر اطلاعات کارت بانکی را دریافت میکند.

* متوقف کردن فعالیت آنتی ویروس ها ودیگر برنامههایی که میتوانند در کار تروجان دخالت کنند.

Android.BankBot.211.origin میتواند به کاربران هر برنامهای حمله کند. فقط کافی ست که فایل پیکربندی با لیست برنامههای هدف، بهروزرسانی شود و وقتی که بدافزار به سرویس کنترل و فرمان خود متصل شود این لیست را دریافت خواهد کرد و برنامههای جدید را نیز مورد حمله قرار خواهد داد.

این تروجان در ابتدا در ترکیه مشاهده شده بود اما کمی بعد برنامههای بانکی دیگر کشورها نظیر آلمان، استرالیا، لهستان، فرانسه، انگلیس و ایالت متحدهی امریکا نیز در لیست قرار گرفتند.

این تروجان همچنین اطلاعاتی درباره ی تمام برنامههای راه اندازی شده و تمام فعالیتهای آنجام شده با آنها را جمع آوری میکند.

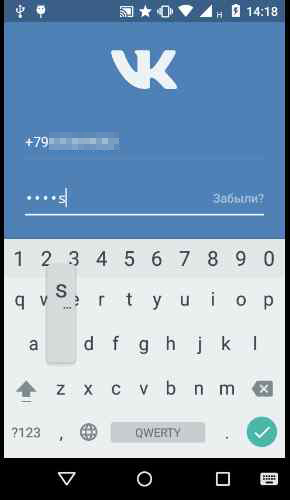

Android.BankBot.211.origin قابلیت سرقت اطلاعات ورود به هر حساب و هر سیستم احراز هویتی که توسط کاربر وارد میشود و در هر وبسایت را دارد. بدین منظور، تروجان از صفحهی نمایش با فشردن هر کلید اسکرین شات میگیرد. درنتیجه تصویر کلید فشرده شده قبل از پنهان شدن ثبت میشود و بعد از آن تمام این اسکرینشاتها، که اطلاعات ورود را در خود دارند به سرویس کنترل و فرمان ارسال میشوند.

برای حذف این بدافزار به دلیل اینکه برنامه از حذف شدن خود جلوگیری می کند، گام های زیر برای حذف آن باید انجام شود:

*تلفن هوشمند یا تبلت را در حالت safe mode بالا بیاورید.

*وارد تنظیمات سیستم شوید و به لیست device adminstrator بروید.

*تروجان را در این لیست پیدا کنید و پاک کنید.

برای جلوگیری از آلوده شدن به بدافزارهای اندرویدی لازم است که کاربران برنامههای مورد نیاز خود را از فروشگاههای معتبر مانند گوگلپلی دانلود کنند و از نسخههای رسمی برنامهها استفاده کنند. همچنین از نصب برنامههایی که به هر طریق دیگر از جمله در پیامرسانها یا ایمیل به دست آنها رسیده خودداری کنند.